Bonjour ! Dans la première partie on avait vu comment faire une capture de trames avec tcpdump et rediriger le flux vers un fichier pcap pour ensuite l’analyser avec wireshark.

Vous n’avez pas vu la première partie, cliquez ici

Seulement, nous n’avions pas vu comment filtrer la capture afin d’en tirer les éléments qui nous intéressent.

On peut se dire que c’est bon pas besoin de filtrer on voit tout sur l’écran, certes, mais si comme moi, vous avez une capture qui s’étale sur plusieurs jours, le filtrage est quasiment obligatoire.A noter que ma capture sur 3 jours pèse 600 Mo, et que pour analyser un fichier pcap de 600Mo, il vous faudra un PC puissant, et personnellement, mon wireshark a planté de nombreuses fois. En bref, plus votre fichier est volumineux, plus WireShark aura besoin de ressources.

Pour ce tutoriel j’utiliserai une vieille machine sous XP avec un vieux WireShark, mais ne vous inquietez pas, la syntaxe reste la même.

Tout d’abord, une capture de trame contient et c’est logique, énormément d’informations sur mon réseau, ce sont des données très sensibles, que je vais donc flouter, mais ne vous inquiètez pas, ce qui est important dans cet, ce sont les filtres.

Bref, on commence, logiquement, si vous aviez suivi mon tuto précédent, vous avez ouvert votre capture pcap. Vous devriez donc avoir quelque chose comme ci-dessous

Vous aurez remarqué la partie filtre, c’est celle qui va nous intéresser

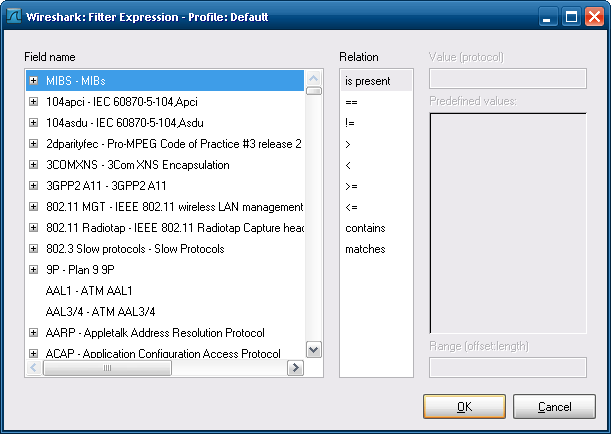

Vous cliquez sur expression la fenêtre ci-dessous s’ouvre, à gauche, vous avez des filtres prédéfinis, il y’en a beaucoup, vous pouvez trouvez arp, dns…

Et donc en combinant une commande,une relation, une valeur, cela vous fabrique un filtre.

Si vous trouvez votre bonheur dans ce menu, tant mieux cependant, je ne l’ai pas trouvé, et si comme moi, vous non plus vous n’avez pas trouvé un filtre la dedans, nous allons le « fabriquer » nous même.

Pour cela il vous faut revenir à la barre ci-dessous

La syntaxe d’un filtre est la suivante :

protocole champs1 champs2 opérateur de comparaison valeur opération logique autre

Segments TCP uniquement…………………………….tcp

Paquets relatifs à TCP uniquement………………….ip.proto == 0x06

Adresse ip 192.168.0.1 ou 192.168.1.5…………….ip.addr == 192.168.0.1 || ip.addr == 192.168.1.5 Trafic HTTP uniquement……………………………….http

Segment TCP sauf sur port 80………………………..tcp && !(tcp.port == 80)

Adresse Ethernet 00:FF:12:34:AE:FF……………..eth.addr == 00:FF:12:34:AE:FF

Trafic 192.168.0.1 vers 197.168.10.5…………….. ip.src == 192.168.0.1 && ip.dst == 197.168.10.5 Trafic UDP entre ports 40 et 67………………………udp && udp.port >= 40 && udp.port <=67 Trafic MSN…………………………………………………. tcp && tcp.port ==1863

Voici quelques exemples de filtres, bien sur, il en existe des milliers, je ne vais pas tous les citer, voici le lien de la doc de Wireshark ou vous trouverez surement votre bonheur.

Bref, maintenant que vous avez filtré votre capture, vous pouvez trier par protocole, ip…

Vous avez justeà cliquer sur un des onglet ci-dessus et votre capture filtrée sera maintenant triée !

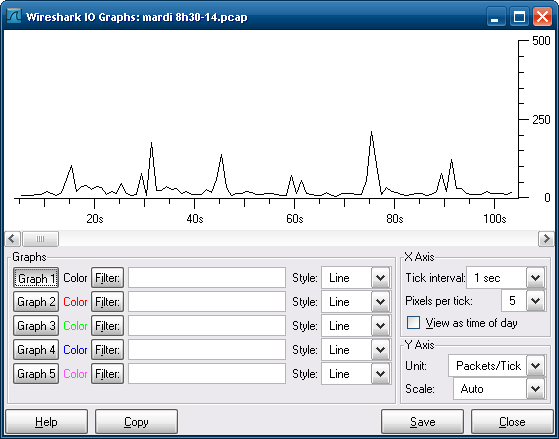

Bon, c’est déjà pas mal, vous savez filtrer et trier une capture, mais WireShark regorge de fonctionnalités, en effet dans l’onglet STATISTIQUES vous avez la possibilité de faire des graphiques de votre capture, ça donne ça sur une vieille version, les nouvelles versions doivent être plus jolies

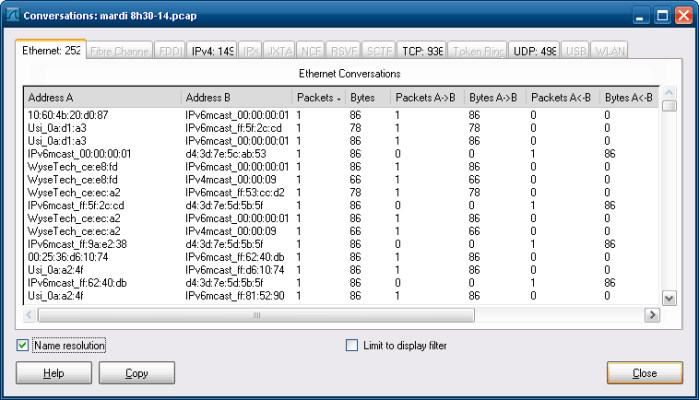

Enfin, toujours dans STATISTIQUES, vous avez l’option Conversation, je suis obligé de vous en parler car c’est une option géniale, en effet, elle permet de récapituler les connexions entre différentes machines, le nombre de fois que la même connexion a été faite, ça vous permet de choisir les connexion ethernet, IP… C’est vraiment très complet, je m’en sers surtout pour le nombre de connexion, en effet, ça permet de voir quelles connexions sont les plus fréquentes. Elle se présente comme ci-dessous.

Bref, maintenant vous savez capturer des paquets avec tcpdump, vous savez récupérer la capture avec WINSCP, vous savez la filtrer et la trier avec WireShark, et vous êtes capables de profiter des fonctionnalités de WireShark !

Ce guide en deux parties est maintenant terminé, ça m’a demandé pas mal de boulot, j’espère que ça vous sera utile et surtout n’hésitez pas à vous abonner et à commenter

mrc pour ce guide tres complet! je connaissais wireshark mais je ne savais ps qu’on pouvait faire des graphiques dessus ! par contre je ne connaissais pas tcpdump mais les 2 se complètent bien

J’aimeJ’aime

Très bon tuto, l’utilisation de TCPDump est très pratique mais nous utilisons plutôt Omnipeek pour l’analyse du fichier ce qui nous fait gagner pas mal de temps. D’autant qu’il sait piloter à distance les captures sur les matériels qui supportent TCPDump.

J’aimeJ’aime

Bonjour Philippe je ne connais pas omnipeek mais je vais me reinseigner la dessus, merci pour votre commentaire

J’aimeJ’aime