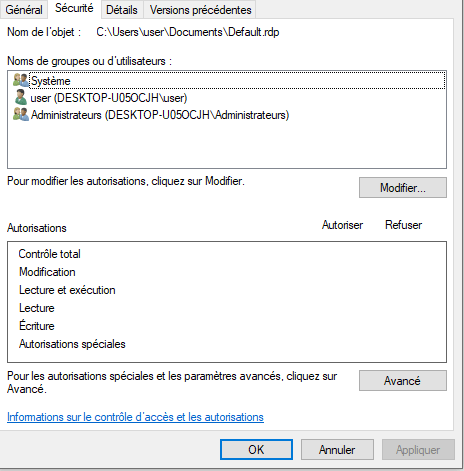

Lorsqu’on gère un parc ou des serveurs Windows, on est confronté aux droits d’accès, souvent via le fameux onglet sécurité en faisant clic-droit propriété sur le fichier ou dossier qui nous intéresse.

Pour gérer ces droits, il y a des bonnes pratiques, car vous me direz, si 100 utilisateurs ont besoin d’accéder à un dossier, mais avec des droits différents, on peut aller dans sécurité du dossier et rentrer un à un chaque utilisateur avec les bon droits.

Cependant, c’est très fastidieux et surtout impossible à gérer et à faire évoluer dans le temps.

Et je vous parle d’expérience, il n’y a rien de plus désagréable d’avoir des droits à modifier chez un client, et de voir que c’est un bordel sans nom.

De plus, une mauvaise gestion des droits peut créer des sévères problèmes de sécurité ( utilisateurs qui sont en accès complet sur un dossier, utilisateur qui a changé de service mais qui peut toujours accèder aux dossier de la compta….).

Bref, pour nous aider dans la gestion des droits, Microsoft recommande une méthode pour gérer les droits : la Méthode AGDLP.

Qu’est ce que cette méthode et cet acronyme barbare?

AGLP désigne : Account, Global group, Domain Local group, Permission

Ça n’est pas forcement plus clair que l’acronyme n’est ce pas?

Pour simplifier, cela signifie rentrer les Utilisateurs dans des Groupes Utilisateurs, puis rentrer ces Groupes Utilisateurs dans des Groupes de Droits, et ce sont avec ces groupes de droits que nous venons faire les permissions sur les dossiers.

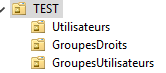

Ainsi, je vous conseille dans votre AD de créer une OU appellée par exemple avec le nom du client, et dans cette OU, de mettre 3 nouvelles OU nommées Utilisateurs, Groupes Utilisateurs et GroupesDroits.

Vous devriez avoir quelque chose ressemblant à l’image ci-dessous

Vous l’aurez compris, dans utilisateurs vous mettez vos utilisateurs.

Personnellement, je choisis des groupes globaux dans tous les cas, mais en fonction de votre architecture, vous pouvez mettre des groupes globaux pour Groupes Utilisateurs et des groupes locaux pour Groupes Droits

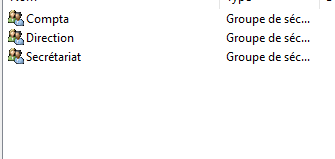

Dans Groupes Utilisateurs, vous pouvez ajouter un groupe pour chaque service par exemple, enfin je vous laisse adapter cela, l’idée c’est que chaque utilisateur soit dans un groupe, n’hésitez pas à voir petit, même si il n’y a que 2 utilisateurs dans le groupe, c’est viable! A noter que les personnes qui seront dans le même groupe auront les mêmes droits, si vous mettez un utilisateur dans plusieurs groupes, il aura les droits les plus restrictifs des 2 groupes qui s’appliqueront.

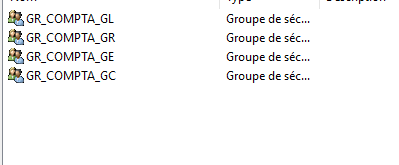

Dans Groupes Droits, pour chaque dossier sur lequel vous voudrez faire des droits, vous devrez créer 4 groupes différents, un groupe lecture, un groupe écriture, un groupe refus, et un groupe complet.

Attention, vos Groupes Utilisateurs et Droits ne doivent pas forcément coincider, je m’explique, vous pouvez très bien avoir dans groupe droits, les Groupes lecture, écriture, refus, et complet pour le dossier paye, sans avoir de groupe utilisateur qui s’appele paye.

L’exemple ci-dessous est valable pour le dossier compta, le modèle est le même pour tous vos dossiers partagés.

Une fois que vous avez fait ça, il faut mettre les Groupes Utilisateurs dans les Groupes Droits adéquats.

Par exemple prenons le dossier Compta, comme dans l’exemple au dessus.

Vous pouvez mettre le Groupe Secrétariat dans le Groupe refus car le Secrétariat n’a pas à avoir accès au Dossier Compta.

Ensuite, le Groupe Compta peut être en Écriture ou en Complet, car ce sont les principaux utilisateurs du Dossier.

Enfin, vous pouvez mettre le Groupe Direction en lecture si vous souhaitez que la Direction puisse jeter un œil dans le dossier.

Pour finir, une fois que c’est fait, vous pouvez appliquer les droits sur les dossiers, c’est à dire dans les sécurités du dossier, mettre le contrôle total au dossier Complet, mettre seulement les droits en lecture au groupe Lecture etc…

Et vous faites cela pour chaque dossier.

Je conçois que ça peut être assez long si vous avez beaucoup de dossiers, mais une fois que c’est mis en place, vous aurez une arborescence et des droits propres, et surtout beaucoup plus simple à faire évoluer.

Par exemple, si un utilisateur change de service, vous aurez juste à le mettre dans son nouveau Groupe, et il aurait automatiquement les droits.

De même, si vous avez un nouvel employé, vous avez juste à le mettre dans le ou les bons groupes, et il aura ses droits.

Vous n’avez plus besoins de rentrer dans les paramètres de sécurité des dossiers et de bidouiller dedans, c’est parfait pour la sécurité, et c’est plus pratique.

Car si vous êtes indisponible et qu’un de vos collègue doit modifier les droits, comme tout est clair, il n’aura pas a fouiller sur les différents serveurs pour mettre le bon droit sur le bon dossier. Tout se fera de manière claire et précise depuis l’Active Directory.

J’espère que cet article a été clair, il manque sûrement d’illustrations, j’ai essayé de mettre l’arborescence.

En fait, cette méthode est plus un concept à comprendre (l’imbrication des utilisateurs dans les groupes utilisateurs qui sont eux mêmes imbriqués dans les groupes droits qui sont eux même ajoutés dans les propriétés des dossiers), une fois que vous l’aurez compris, tout sera clair dans votre tête.

En tout cas je reste disponible si vous avez des questions et/ou si je n’avais pas été assez clair sur un point n’hésitez pas à me laisser un commentaire.